Cibercriminales propagan malware espía a través del mensajero

CIUDAD DE MÉXICO.

WhatsApp encontró una vulnerabilidad que habría sido aprovechada por cibercriminales para propagar código malicioso y espiar a los usuarios, lo que obligó a la tecnológica a actuar rápido y lanzar una actualización para proteger los dispositivos de este ataque.

La empresa que pertenece a Facebook identificó el fallo a principios de este mes y, aunque no precisó cuántos fueron afectados, aceptó que piratas informáticos lo usaron para atacar a un número selecto de usuarios.

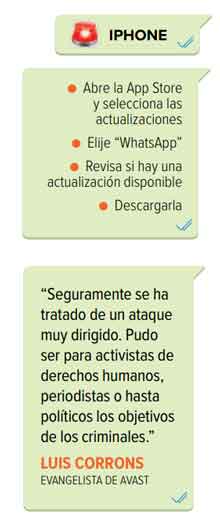

Seguramente se ha tratado de un ataque muy dirigido. Sospechamos que muy poca gente, o quizás una única persona, como un periodista, un activista de derechos humanos o un político era el objetivo”, consideró el evangelista de Avast, Luis Corrons.

Indicó que se trataba de una vulnerabilidad en el protocolo de voz sobre IP en WhatsApp. que permitía la ejecución remota del código malicioso.

Lo que se encontró es que el atacante realizaba una llamada de voz a la víctima a través de WhatsApp y, aunque ésta no contestara, era infectada con el código malicioso.

Una vez que el malware era descargado en el dispositivo, vulneraba tanto iOS como Android, y el cibercriminal tenía acceso remoto a una amplia gama de datos almacenados en la memoria del dispositivo, como el archivo de correo electrónico, la cámara y el micrófono, incluso podía borrar el registro de la llamada con la que se infectó el equipo.

Una vez creado el ataque, lo único que el atacante necesitaba era el número de teléfono de la víctima y realizar una llamada de WhatsApp”, resaltó Corrons.

Victor Chebyshev, experto en antimalware en Kaspersky Lab, agregó que posiblemente se trató de un ataque realizado en múltiples etapas, y los cibercriminales utilizaron varias vulnerabilidades para que fuera exitoso, incluidas algunas día cero para iOS.

Dado que estas vulnerabilidades aparentemente fueron explotadas tanto en dispositivos Android como iOS, son muy peligrosas”.Ç

Aunque es difícil determinar qué grupo cibercriminal estuvo detrás de este ataque, algunos expertos consideran que el código malicioso utilizado es similar al creado por una empresa privada que trabaja con gobiernos.

Se refieren a la israelí NSO Group que, de acuerdo con su página web, desarrolla tecnología para ayudar a las agencias gubernamentales a prevenir e investigar terrorismo y crímenes para salvar miles de vidas.

Dicha empresa cobró notoriedad cuando se supo que su software llamado Pegasus fue utilizado para espiar a activistas de derechos humanos y periodistas, entre ellos algunos mexicanos.

Un vocero de NSO Group indicó que ellos no operan los sistemas que proveen y, tras un riguroso proceso de selección, son las agencias de inteligencia y la policía las que determinan cómo se usa y hacia que blanco se dirige el software espía que han adquirido.

Aunque se puede tratar de un ataque dirigido a blancos específicos, tanto Corrons como Chebyshev instaron a los cerca de 1.5 mil millones de usuarios de WhatsApp a descargar la actualización que repara la vulnerabilidad.

WhatsApp alienta a las personas a actualizar la última versión de nuestra aplicación, así como a mantener actualizado su sistema operativo móvil, para protegerse contra posibles ataques dirigidos y diseñados para comprometer la información almacenada”, indicó un vocero de la tecnológica a Excélsior.

Para estar seguros, los usuarios deben acudir manualmente a la tienda de aplicaciones tanto de Google como iOS para revisar si hay actualizaciones disponibles e instalarlas.

Hay que revisar constantemente porque estos parches suelen liberarse gradualmente y no todos los usuarios tienen activada la actualización automática de aplicaciones.